2. 次世代サービスネットワークアーキテクチャに関する研究

2.1 オーバレイネットワークアーキテクチャに関する研究

2.1.1 オーバレイルーティングによって増加する ISP 間トランジットコストの削減に関する研究(NTTサービスインテグレーション基盤研究所との共同研究)

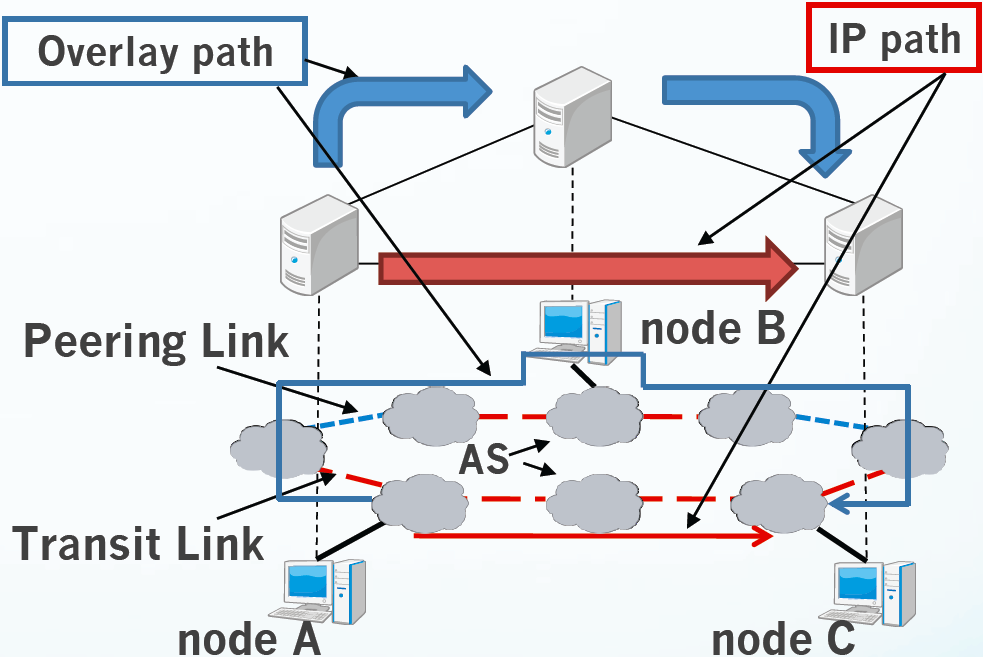

オーバレイルーティングはオーバレイネットワークを用いたアプリケーション層で動作する経路制御技術であり,遅延時間や利用可能帯域などの指標を用いて経路を選択することで,ユーザが体感できる性能が向上することが知られている.一方で,IP 層で行なわれる経路制御とのポリシの違いにより,ISP のコスト構造に悪影響を与えることが考えられる.ISP によって提供される IP ルーティングは,一般に隣接 ISP とのリンクの使用にかかる金銭的コストを考慮して制御されている.対してオーバレイルーティングではエンド間の性能向上を目的として経路が選択されるため,オーバレイルーティングの利用によって通過するトランジットリンク数が増加し,ISP のトランジットコストが増大することが考えられる.

そこで本研究では,オーバレイルーティングによって増加する ISP 間のトランジットコストを削減する手法を提案した.提案手法では,経路上のトランジットリンク数をトランジットコストの指標とし,オーバレイルーティングによる性能向上を維持しつつ,トランジットコストを抑える経路を選択する.実ネットワークの計測データを用いた評価により,提案手法を用いたオーバレイルーティングが,通過するトランジットリンクの数を削減しつつ,トランジットリンクの制限を行わない場合のオーバレイルーティングと同等の性能向上を得られていることを示した.

また,このようなアプリケーション層において他エンドホストを経由するような経路をエンド間のネットワーク性能を指標として選択する際に,各々のエンドユーザが独自に経路選択を行うと,経路の重複によるユーザ性能の低下や,利用するISP 間トランジットリンクが増加することによるISPのトランジットコスト増大が発生する点に着目し,新たなアプリケーション層経路制御手法の提案を行った.具体的には,まず,アプリケーション層における経路選択の最適化問題を定義し,これを焼きなまし法を用いて解くことにより,ユーザ性能の向上やトランジットコストの削減を実現する経路制御手法を集中処理,分散処理の2つの形で提案した.PlanetLabノード間で経路制御を行うことを想定して,提案手法の性能評価を行った結果,大幅なネットワーク性能の向上が得られ,特に利用可能帯域においては平均で84% の性能向上が得られることを示した.

さらに,近年提案されている新たな経路制御手法であるContent-Centric Networking (CCN)のキャッシュをルータ間で共有することで,ISPのトランジットコストを削減する手法を提案,評価した.提案手法では,CCN ルータ間で互いにキャッシュを利用し,お互いにキャッシュするコンテンツの重複を排除する.これにより限られたメモリ容量を有効利用してキャッシュヒット率を高め,トランジットコストを大きく削減する.実際の商用ISP のネットワークトポロジを利用したシミュレーション評価により,提案手法が通常のCCN と比べ,トランジットトラヒック量を最大で28% 削減できることをした.

[関連発表論文]

- Kazuhito Matsuda, Go Hasegawa, Satoshi Kamei and Masayuki Murata, “A method to reduce inter-ISP transit cost caused by overlay routing based on end-to-end network measurement,” IEICE Transactions on Information and Systems, vol. E96-D, pp. 289-302, February 2013.

- Kazuhito Matsuda, Go Hasegawa and Masayuki Murata, “An application level routing method with transit cost reduction based on a distributed heuristic algorithm,” submitted for publication.

- Kazuhito Matsuda, Go Hasegawa and Masayuki Murata, “Multi-ISP cooperative cache sharing for saving inter-ISP transit cost in content centric networking,” submitted for publication.

- Kazuhito Matsuda, Go Hasegawa and Masayuki Murata, “Cooperative cache sharing among ISPs for additional reduction in inter-ISP transit cost in content-centric networking,” submitted for presentation at Networking 2013.

- 松田一仁, 長谷川剛, 村田正幸, “トラヒック変動に応じた発見的手法に基づく動的アプリケーション層経路制御手法,” 電子情報通信学会技術研究報告(IN2012-36), vol. 112, pp. 19-24, July 2012.

- 松田一仁, 長谷川剛, 村田正幸, “トランジットコスト削減のためのISP 間協調に基づくCCN キャッシュ共有手法,” 電子情報通信学会技術研究報告(NS2012-236)(発表予定), March 2013.

- 長谷川剛, ユーザによるトラヒック経路制御がISPに与えるインパクト, 2013年情報通信マネジメントワークショップ, March 2013.

- Kazuhito Matsuda, Reducing ISPs’ cost by application-level path selection and in-network caching. PhD thesis, Graduate School of Information Science and Technology, Osaka University, January 2013.

2.1.2 オーバレイネットワークにおけるネットワーク性能計測手法に関する研究

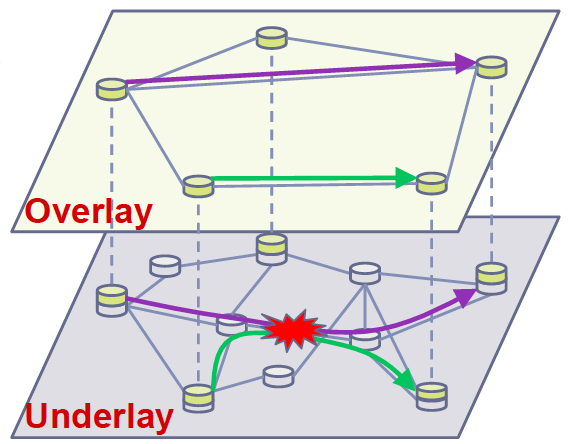

オーバレイネットワークはIP ネットワーク上に論理的に構築されたネットワークであるため,性能の維持,向上のためには定期的にオーバレイパスの資源情報を計測によって得る必要がある.オーバレイネットワークの構築に必要な情報を得る手法は数多く提案されているが,その多くは小規模なオーバレイネットワークを対象としており,全てのオーバレイノード間の経路を計測する手法である.このような手法ではオーバレイノード数の2乗の計測コストが必要であり,オーバレイノード数が増加した場合には計測に必要なコストの増加が問題となる.

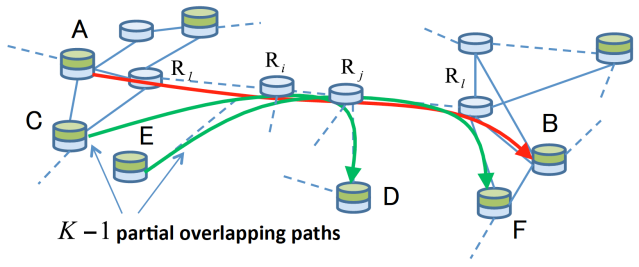

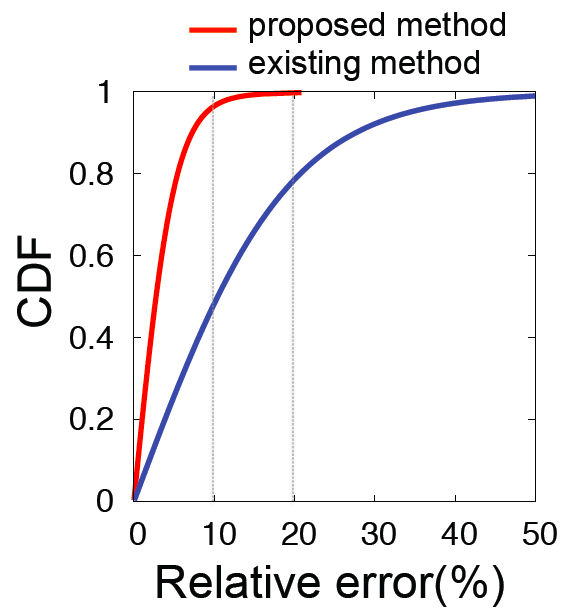

このようなオーバレイネットワークにおける計測においては,計測経路数を削減する,あるいは,スーパーノードを設置してオーバレイネットワークの全ての経路情報を収集し,完全スケジューリングによって計測の衝突を回避する手法が提案されている.これに対し本研究では,スーパーノードを使用せず,かつ,IP ネットワークの完全なトポロジー情報を必要としない,オーバレイネットワーク計測手法を提案した.具体的には,個々のオーバレイノードが自身を始点とするオーバレイパスの計測タイミングを決定し,計測衝突を回避する.提案手法は,個々のオーバレイノードが他のオーバレイノードまでのアンダーレイ経路情報を取得し,他のオーバレイノードと経路情報を交換することにより,自身を始点とする経路と,他のオーバレイノードを始点とするパスの経路重複の状態を推定する.1 つのオーバレイノードを始点とする複数のパスは,逐次的に計測を行うことで,計測衝突を回避する.一方,始点が異なる経路は,始点オーバレイノードがランダムに計測タイミングを決定することで,衝突を確率的に回避する.性能評価の結果,従来の完全スケジューリング型の計測手法に比べて高い計測頻度を達成し,かつ,計測重複を効率的に回避できることを明らかにした.

[関連発表論文]

- Dinh Tien Hoang, Go Hasegawa and Masayuki Murata, “A low-cost, distributed and conflict-aware measurement method for overlay network services utilizing local information exchange,” IEICE Transactions on Communications, vol. E96-B, pp. 459-469, February 2013.

- Dinh Tien Hoang, Go Hasegawa and Masayuki Murata, “A distributed and conflict-aware measurement method based on local information exchange in overlay networks,” in Proceedings of the 2012 Australasian Telecommunication Networks and Applications Conference (ATNAC 2012), (Brisbane, Australia), pp. 1-6, November 2012.

- Dinh Tien Hoang, Go Hasegawa and Masayuki Murata, “A distributed and conflict-aware measurement method using local information exchange in overlay networks,” 電子情報通信学会技術研究報告(IN2012-35), vol. 112, pp. 13-18, July 2012.

2.1.3 ネットワークパスの複数区間の利用可能帯域の同時計測に関する研究

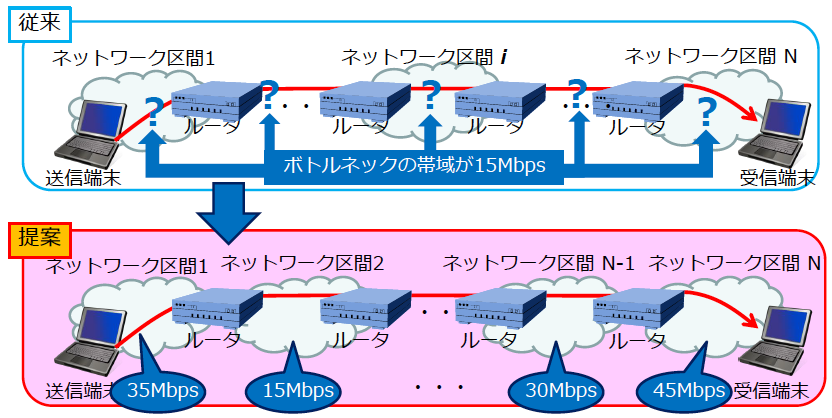

エンド端末間におけるデータ転送の際に,パスの利用可能帯域を指標として用いることで,輻輳の検知,通信レートの制御,オーバレイネットワークにおけるトポロジー制御,経路制御やマルチパス転送などの様々なネットワーク制御が可能となる.そのため,エンド端末間パスの利用可能帯域を計測することは重要である.従来の端末間パスの利用可能帯域の計測技術は,ボトルネック区間の利用可能帯域の値のみを把握することができるが,一方,ボトルネック区間そのものの特定やエンド端末間パスの複数箇所の利用可能帯域の計測を行うことはできない.しかし,たとえば無線ネットワークと有線ネットワークなどネットワーク特性が異なる区間がエンド端末間パス上に混在している場合に,それぞれのネットワークの利用可能帯域の計測が可能となれば,無線ネットワークなどパケット誤りの多い環境に応じて通信レートを低く設定するなどの,ネットワーク環境に応じた制御を行うことができる.

そこで本研究では,エンド端末間のパス上における複数かつ任意の区間における利用可能帯域を同時に計測する手法について検討した.従来の利用可能帯域の計測手法は送信端末が受信端末に向けて計測用パケットを送る際に,パケットの送信間隔を様々に変化させ,受信端末における受信間隔を観察することで利用可能帯域を計測する.そこで,提案手法においては,パケットの送信間隔の制御方法を改善し,かつ,エンド端末間パス上のルータにおいて記録されるパケットの送受信時刻を利用することによって,端末間のパス上における任意の区間の利用可能帯域を計測する.提案方式の性能評価は,簡易的なシミュレーションによって行った.その結果,送信端末に近いネットワーク区間より,受信端末に近いネットワーク区間の利用可能帯域が大きい場合においても,それぞれの区間の利用可能帯域を計測することが可能であることを確認した.

[関連発表論文]

- Kazumasa Koitani, Go Hasegawa and Masayuki Murata, “Measuring available bandwidth of multiple parts on end-to-end network path,” in Proceedings of 2012 Annual IEEE Communication Quality and Reliability Workshop (CQR 2012), (Sandiego, California), pp. 1-6, May 2012.

- Kazumasa Koitani, “An available bandwidth measurement method for arbitrary parts of end-to-end path,” Master’s thesis, Graduate School of Information Science and Technology, Osaka University, February 2013.

2.2 生物ネットワークの縮退特性に基づくサービスアーキテクチャに関する研究

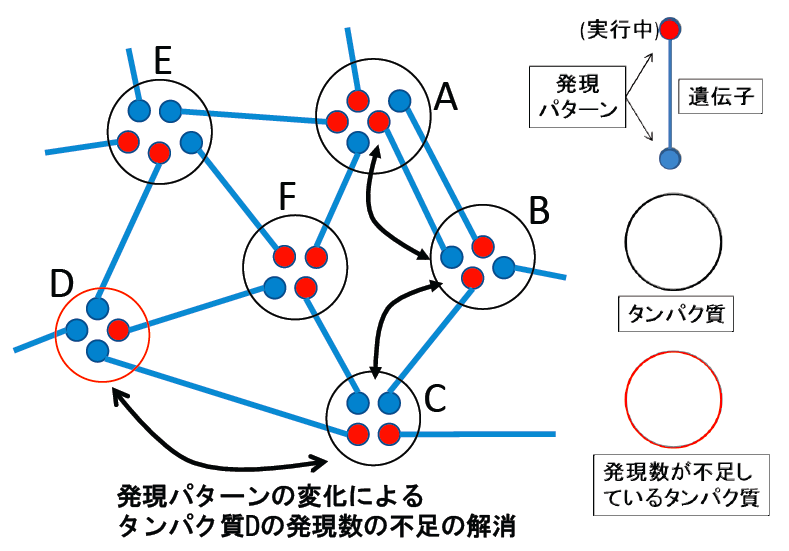

近年,生物ネットワークの特性を情報ネットワークアーキテクチャに適用する研究が行われている.例えば,アドホックネットワークにおける,アリの習性を利用した経路制御手法に関する研究などがある.しかし,それらの研究の多くは,ネットワーク層あるいはそれより下位層のプロトコルやアーキテクチャに着目している.上位層プロトコルに関する研究例として,オーバレイネットワークにおいて,アトラクター選択モデルを用いた自己適応的経路制御手法などの提案が存在するが,その数は下位層プロトコルへの適用例と比較しても少なく,アプリケーションサービスそのものに対する適用例は稀である.したがって,よりユーザに近いアプリケーションサービスに対して,生物ネットワークの特性を適用することにより,情報システム全体の頑強性を確保することは重要であると考えられる.

そこで本研究では,生物ネットワークの縮退特性を応用した,情報ネットワークシステムにおける頑強な冗長化手法を提案した.提案手法は,従来の冗長化手法に見られる1 対1 あるいは1 対多の冗長化や,同一の機能群を実現可能な機器を複数準備する多対多の冗長化ではなく,システム全体として必要となる冗長資源を保持するために,限られた機能群を実現できる機器を多数用意し,それらが実現できる機能に部分的な重複関係を持たせることにより,システム全体で多対多の冗長化を実現する.本報告においては,このような冗長化手法を適用可能な情報ネットワークシステムの例を挙げるとともに,シミュレーション評価によってその有効性を明らかにする.性能評価の結果,単純な冗長化を行う手法に比べて,提案手法に基づく情報ネットワークシステムが高い頑強性を持つことを示した.

[関連発表論文]

- 長谷川剛, 村田正幸, “生物ネットワークの縮重性・冗長性に基づく情報ネットワーク設計に関する一検討,” 電子情報通信学会技術研究報告(CQ2012-22), vol. 112, pp. 29-34, July 2012.

- 岡崎拓郎, 長谷川剛, 村田正幸, “生物ネットワークの縮退特性に基づく頑強性を有する情報ネットワークシステムの冗長化手法,” 電子情報通信学会技術研究報告(NS2012-267)(発表予定), vol. 112, pp. 595-600, March 2013.

- 岡崎拓郎, “生物ネットワークの縮退特性に基づく頑強性を有する情報ネットワークシステムの冗長化手法,” 大阪大学基礎工学部情報科学科特別研究報告, February 2013.

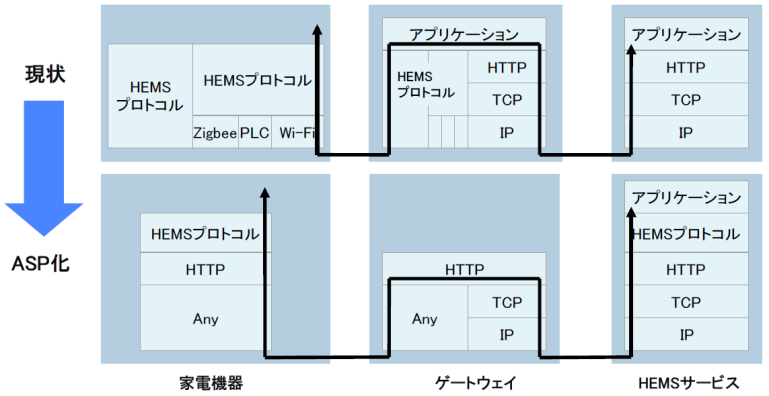

2.3 リアルタイムWeb技術に基づくHEMSのASPサービス化に関する研究

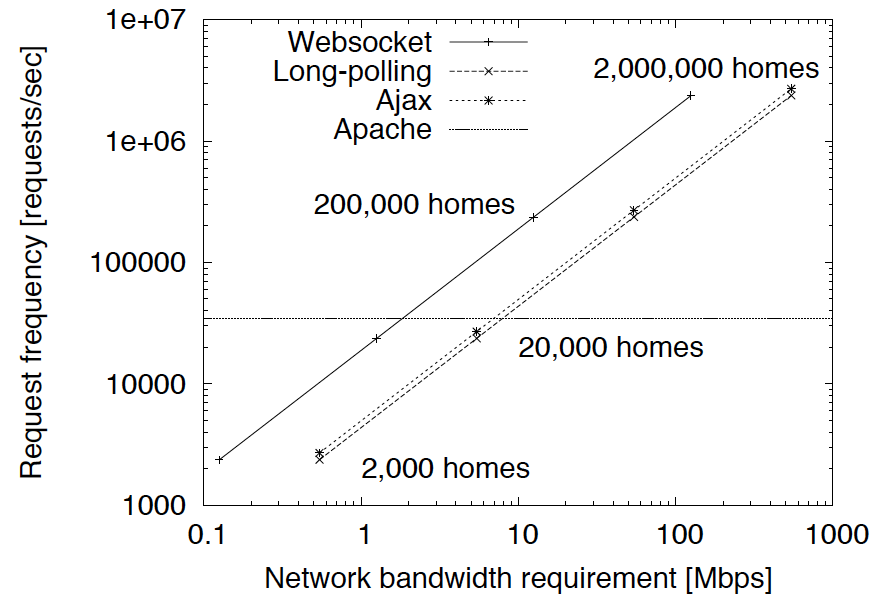

家電機器の省電力化の分野においてHEMS (Home Energy Management System)が省エネ化の一つのキー技術として注目されており,HEMSに用いられるプロトコルとして,日本ではECHONET,ECHONET Liteの検討及び普及促進が図られている.現在HEMSはHAN (Home Area Network)内に閉じたシステムとして実装されているが,コストの低減を図るための方法として,家電製品をWoT (Web of Things)化し,HEMS をクラウド型ASPサービスとして提供することが考えられる.

そこで本研究では,クラウド型ASPサービスとしてHEMSを実現するために必要となる,家電製品のWoT化について検討を行った.具体的には,全体のアーキテクチャ,HEMSの実現に必要となる双方向Webサービスの実装方法の比較検討結果を示した.さらに,WebSocketを用いて,LED 照明を遠隔コントロールするプロトタイプ実装を示し,提案システムが十分実用的であることを示した.

[関連発表論文]

- 増尾剛, 中村二朗, 松岡茂登, 長谷川剛, 村田正幸, 松田和浩, リアルタイムWeb 技術によるHEMS サービスクラウド化の検討, 電子情報通信学会技術研究報告(NS2012-117), vol. 112, pp. 1-6, December 2012.

2.4 マルウェア感染攻撃に対する Web サイトのセキュリティに関する研究

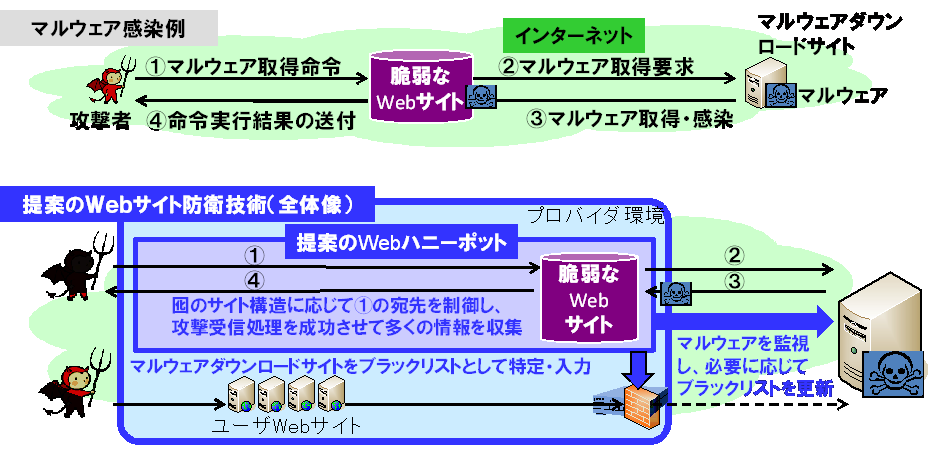

近年,ネットワーク技術の高度化に伴い,個人情報や金銭に関わる様々な情報がネットワーク上で流通している.この結果,情報の不正入手や恐喝を目的としたサイバー攻撃が急増している.特に,多くのサービスがWeb経由で実施されているため,Webサイトへのサイバー攻撃が社会問題となっている.Webサイトへの攻撃には,攻撃対象に大量のトラヒック受信やデータ処理を実施させてサービスを停止させるDoS攻撃や,コンテンツを改竄するSQLインジェクション,不正なスクリプトを混在させるクロスサイトスクリプティングが存在するが,攻撃されたWebサイトが攻撃者によって自由に操作されて新しい攻撃の攻撃元としても使用されるという点で,マルウェア感染が攻撃の根源といえる.本研究では,Webサイトへのマルウェア感染攻撃を防御するためのセキュリティ技術に着目した研究を進めている.

現在,様々なWebサービスが多種多様なWebアプリケーションによって提供されている.しかし,多くのWebアプリケーションには脆弱性が存在し,Webサイトへの攻撃に悪用されている.マルウェア感染攻撃では,指定されたファイルを取得して実行するWebアプリケーションが悪用され,Webサイトはマルウェアをダウンロードさせられて実行させられる.元来,各Webサイトのセキュリティは各運用者が管理していた.しかし,Webサイトがサービス基盤となる環境では,サービスプロバイダがWebサイト群のセキュリティを管理しなければならない.攻撃防御の手法としては,サーバ上で攻撃を監視する手段と,ネットワーク上で攻撃を監視する手段がある.前者としては,サーバ用アンチウィルスソフトの適用が挙げられ,後者としては,intrusion detection system(IDS)やintrusion prevention system(IPS)およびweb application firewall(WAF)などのネットワークアプライアンスの適用が挙げられる.しかし,マルウェア種類数の増加に加え,Webアプリケーションの増加に起因したマルウェア取得命令数の増加が著しく,従来手法で検知できる攻撃には限界があった.下記論文では,囮として配置した脆弱なWebサイトへのアクセスを制御して攻撃の特徴を抽出するハニーポットを用い,マルウェア感染攻撃の際に被害サイトがアクセスを強要されるマルウェア置き場(マルウェアダウンロードサイト)を特定してブラックリスト化する手法について解説している.さらに,攻撃者の行動をモデル化し,マルウェアダウンロードサイトのブラックリスト掲載に関する状態遷移モデルを規定して実態調査とシミュレーションを実施することで,攻撃者の行動に応じてブラックリストを更新する手法について解説している.

[関連発表論文]

- Takeshi Yagi, Junichi Murayama, Takeo Hariu, Sho Tsugawa, Hiroyuki Ohsaki and Masayuki Murata, “Analysis of blacklist update frequency for counting malware attacks on websites,” submitted for publication.

- Takeshi Yagi, Junichi Murayama, Takeo Hariu and Hiroyuki Ohsaki, “Evaluations and analysis of malware prevention methods on websites,” submitted for publication.